Контроллеры скуд: выбор и последующая установка

Содержание:

- Введение

- АВТОНОМНЫЕ КОНТРОЛЛЕРЫ СИСТЕМ ДОСТУПА

- ПРИНЦИП РАБОТЫ СИСТЕМЫ УПРАВЛЕНИЯ ДОСТУПОМ

- Область использования и функциональные возможности

- Подключение контроллера СКУД

- Компоненты СКУД

- Принцип действия

- Прогресс и консерватизм

- Практическая реализация СКУД

- Мониторинг и контроль состояния

- Выдача гостевых идентификаторов

- Принцип работы

- Устройства и оборудование СКУД

Введение

Примерно год назад я начал готовиться к переезду и собирать прототип умного дома. В качестве системы управления я выбрал наиболее популярное на текущий момент и активно развивающееся решение — Home Assistant. По мере обрастания умного дома датчиками встал вопрос об охранной системе, которая в случае чего поднимет тревогу и сообщит мне (соседям) о незваных гостях. В системе от частных охранных предприятий пока не вижу необходимости, поэтому решил сделать всё сам.

Как это работает: на входной двери размещён датчик открытия, который по протоколу Zigbee сообщает серверу умного дома, что кто-то зашёл в квартиру. Срабатывает сигнализация в «тихом режиме» (событие «triggered» во встроенной интеграции; это никак не проявляется, но идёт обратный отсчёт до запуска сирены). Если за указанное в настройках время не снять блокировку (через ввод кода или NFC-меткой), запустится сирена и световая индикация.

Из чего собрано:

-

ESP32 WROOM DevKit v1 (в теории можно заменить любой ESP, изменив конфиг под неё)

-

RFID/NFC модуль PN532

-

Соединительные провода (6 штук)

-

Напечатанный на 3D-принтере корпус

-

Xiaomi Gateway 2 (который с локальным управлением) я планирую использовать как динамик и световую индикацию

-

Датчик открытия двери от Aqara

-

Опционально можно добавить люстру, LED-ленты, умные колонки и любые другие устройства на ваш вкус, цвет и возможности автоматизаций Home Assistant.

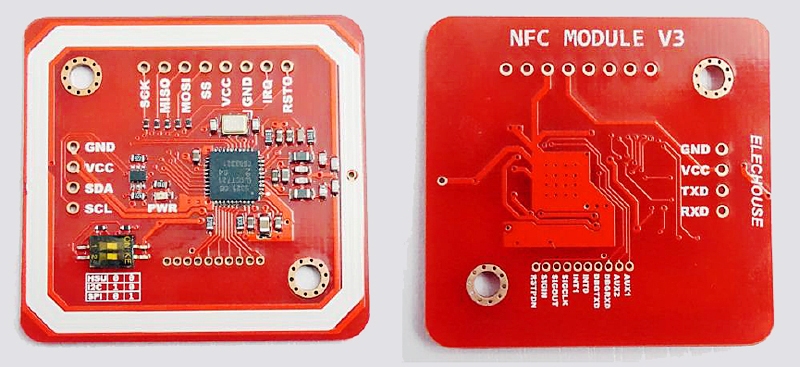

ESP32 WROOM DevKit v1 (30 контактов) RFID/NFC модуль PN532. Китайцы скопировали версию от Elechouse.

RFID/NFC модуль PN532. Китайцы скопировали версию от Elechouse.

Корпус мне напечатал друг, у которого есть 3D-принтер. Хаб и датчики от Xiaomi вынесем за скобки. Остальные элементы покупались на Aliexpress и суммарно обошлись мне в 600 рублей.

АВТОНОМНЫЕ КОНТРОЛЛЕРЫ СИСТЕМ ДОСТУПА

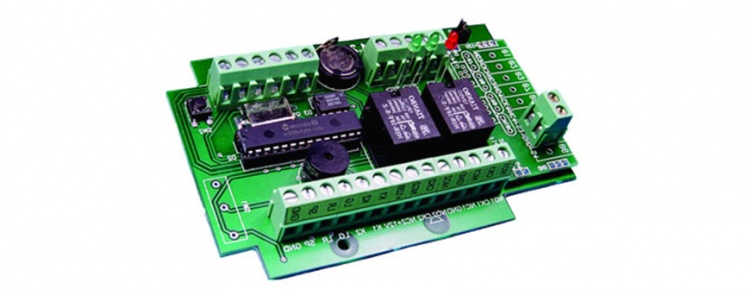

Автономный контроллер СКУД имеет возможность подключения считывающего устройства, кнопки выхода, а также клеммы для управления исполнительным устройством, например, замком. Кроме того, он обладает энергонезависимой памятью, позволяющей хранить информацию об электронных ключах пользователей.

Эта величина различна в зависимости от модели и составляет, как правило, 1000 и более идентификаторов. Достаточно популярным прибором этого типа скуд является контроллер z5r.

При выборе такого исполнения следует обратить внимание на:

- наличие возможности выбора типа замка: электромагнитный или электромеханический;

- тип интерфейса связи со считывателем.

Что касается последнего пункта, то это важный момент – при несоответствии протокола обмена СКУД работать не будет

Обратите внимание: если в характеристиках указан, например протокол Dallas TM (iButton), то это не означает, что контроллер может работать только с ключами Touch Memory.. Многие бесконтактные считыватели карт Proximity EM-Marine поддерживают указанный в качестве примера интерфейс

Так что особой проблемы здесь нет – главное обратить на этот момент внимание.

Многие бесконтактные считыватели карт Proximity EM-Marine поддерживают указанный в качестве примера интерфейс

Так что особой проблемы здесь нет – главное обратить на этот момент внимание.

Следующее что важно для пользователя – способ программирования ключей. Здесь могут существовать несколько вариантов:

Здесь могут существовать несколько вариантов:

Следующее что важно для пользователя – способ программирования ключей. Здесь могут существовать несколько вариантов:

- с помощью мастер ключа;

- через специальный адаптер;

- на компьютере, если производитель поставляет нужное ПО.

В большинстве случаев мастер ключ представляется оптимальным вариантом, поскольку не требует дополнительных подключений. Это удобно, когда в процессе эксплуатации контроллера требуется периодически добавлять новые идентификаторы.

Алгоритм прост: к считывателю подносится «мастер» и включает режим программирования. Поднесенный затем ключ записывается в память прибора. Выход из режима осуществляется автоматически по истечении определенного времени или мастер ключом. У различных моделей порядок и содержание действий могут отличаться, но суть от этого не меняется.

Производители могут предлагать дополнительные опции, зачастую интересные и полезные. Так в упоминавшемся контроллере z5r есть режим ACCEPT.

При работе в нем все ключи получают доступ и заносятся в память прибора. Практическое применение таково, что, перейдя в такой режим можно за определенный промежуток времени автоматически создать базу ключей не переходя в режим программирования.

Автономные контроллеры применяются, в основном, для организации доступа в одно или несколько помещений.

ПРИНЦИП РАБОТЫ СИСТЕМЫ УПРАВЛЕНИЯ ДОСТУПОМ

У входа на территорию, объект или помещение устанавливается устройство идентификации (считыватель).

Он может быть представлен дверью с электрическим или другим типом замка, шлагбаумом (парковки) или турникетом с сопутствующим типом считывателя. Сегодня большинство СКУД все еще используют идентификаторы в виде карт или брелоков, которые привязываются к конкретному пользователю.

То есть, для доступа с их помощью потребуется приложить устройство к специальной панели или же провести картой. Крупные компании, которым важна защита информации, прибегают к приобретению СКУД с современными способами аутентификации: сканирование радужной оболочки глаз или лица человека посредством камеры, сканер отпечатка пальца и другое.

Стоимость таких систем высокая, но безопасность обеспечивается на максимальном уровне. Нередко способы идентификации совмещаются (многофакторная аутентификация).

Получив идентификационные данные пользователя, в работу вступает контроллер. Он, сверяя информацию, обращается к базам, в которых она и хранится. Контроллер выясняет, разрешен ли доступ конкретному пользователю, а также проверяет его права на вход в каждую из дверей (или ворот, или турникетов).

Если доступ разрешен, то контроллер посылает сигнал преграждающему устройству (замку), которое открывается, о чем может свидетельствовать звуковой или световой сигнал. В противном случае (доступ закрыт или ограничен) дверь останется закрытой, уведомив посетителя о невозможности прохода.

Контроллеры, помимо того, что посылают сигнал на открытие или закрытие преграждающих устройств, могут быть запрограммированы на различные дополнительные действия.

Например, некоторые фирмы разграничивают своих работников, предоставляя права доступа к определенным помещениям только ряду сотрудников – остальные войти не смогут.

Часто СКУД используется, чтобы обеспечить доступ на территорию только в заданный алгоритмом контроллеру промежуток времени. Система может быть запрограммирована таким образом, что сотрудник или посетитель сможет войти в помещение только в присутствии более привилегированного пользователя.

Современные системы контроля и управления доступом поддерживают ни один десяток режимов входа/выхода.

Область использования и функциональные возможности

Система контроля управления доступом должна выполнять следующие основные функции:

- Ограничение доступа в здание;

- При наличии свободной клиентской зоны разграничение доступа к закрытым внутренним помещениям;

- Учет рабочего времени и контроль своевременного прихода персонала на работу, в интеграции с системой бухгалтерского учёта (1С бухгалтерия, парус).

Особое внимание следует уделить совместной работе с бухгалтерскими программами. Не все СКУД имеют возможность экспорта информационных файлов

При их выборе приоритет отдается тем системам, которые имеют подпрограмму учета рабочего времени с возможностью экспорта файлов в формате 1С.

Более совершенные и дорогостоящие СКУД имеют дополнительные функциональные возможности:

Более совершенные и дорогостоящие СКУД имеют дополнительные функциональные возможности:

- Управление исполнительными устройствами в автоматическом режиме в соответствии с ранее составленными расписаниями;

- Возможность работы с разовыми или временными электронными пропусками;

- Возможность получения единовременного доступа по отпечатку пальцев в конкретное помещение здания;

- При наличии диспетчерской, отображение интерактивных планов объекта с местами расположения оборудования СКУД, его текущего состояния и возможностью общего управления однотипными устройствами (открытие или блокировка по тревоге);

- Возможность совместной работы с настольными считывателями для более полного контроля использования служащими рабочего времени;

- Возможность создания пропуска любого типа. От электронной карты или браслета, до ключа Touch Memory;

- Поддержка дополнительной фото и видеоификсации для предотвращения использования поддельных электронных пропусков;

- Контроль нахождения персонала на охраняемой территории как по месту последней электронной идентификации таксы по видеопоиску;

- Распределение функций и уровней допуска администраторов и операторов системы охраны с возможностью индивидуальной настройки полномочий.

Подключение контроллера СКУД

Контроллер подсоединяется к СКУД через встроенный интерфейс. Современные модели могут иметь несколько интерфейсов. На сегодняшний день наиболее популярными являются:

RS 232 — через него осуществляется подключение к компьютеру. Этот стандарт имеет серьезные технические ограничения. Пропускную способность, не более 9600 Bit/s и максимальную дальность передачи информации, не превышающей 15 м. Для многих устройств, входящих в состав системы доступа данных параметров более чем достаточно. Поэтому, учитывая доступную стоимость технологии, она всё ещё довольно популярна.

RS 485 — у этого стандарта существенно возросла скорость передачи данных 10 Mbit/s, однако она сильно зависит от расстояния до исполнительных устройств. Основное преимущество — это возможность функционирования в дуплексном режиме, то есть возможность получения или отправки информации одновременно на несколько исполнительных устройств;

Ethernet — применяется при необходимости получения удаленного доступа, по каналу которого будет прокачиваться большое количество информации. Скорость передачи данных 10-100 Mbit/s

Компоненты СКУД

Преграждающие устройства

Технические конструкции для физической преграды против несанкционированного проникновения на объект.

1. Турникеты – для организации идентификации любого человека, входящего на объект. Конструктивно бывают:

- поясные;

- полноростовые.

2. Двери – для прохода в помещение или на территорию. Оборудованы исполнительными устройствами:

электромагнитными защёлками – срабатывание при подаче или снятии энергопитания;

электромеханическими замками – действие открывающего импульса до открытия и закрытия двери;

электромагнитными замками – открытие при отключении энергопитания;

механизмами привода.

3. Шлюзовые кабины – для блокирования при дополнительном подтверждении личности.

4. Ворота – для пропуска стандартных транспортных средств.

5. Шлагбаумы – для пропуска габаритных транспортных средств.

6. Болларды – поднимающиеся конструкции для блокировки въезда.

Идентификаторы

Устройства для хранения данных, определяющих права владельца для доступа. Различаются применением технологии записи. Способы доступа:

радиочастотная идентификация (RFID) – брелок или пластиковая карта;

виртуальная идентификация – случайная генерация кода специальным приложением в смартфоне;

по номеру мобильного телефона;

пароль – введение ПИН-кода на панели;

биометрическая идентификация – по уникальным человеческим признакам.

Считыватели

Приёмники идентификационных кодов для трансляции в блок принятия решения. Работают с определёнными идентификаторами, считывание выполняется:

у магнитных карт – с ленты;

у ключей Touch Memory – при контакте;

у Smart-карт – из встроенного чипа;

GSM – по телефонному номеру;

биометрия – по индивидуальным признакам человека, преобразованным в цифровую последовательность;

ПИН-код – набор определённых комбинаций;

бесконтактное – с помощью радиочастотного RFID взаимодействия.

Контроллеры

Электронный блок для анализа поступивших данных и формирования команды на действие исполнительных устройств. По способу управления бывают разновидности:

автономные – работают самостоятельно и в единую систему не входят;

сетевые – действуют совместно с такими же моделями под единым управлением.

Программное обеспечение

Обеспечивает выработку алгоритмов управления всеми компонентами СКУД. Устанавливается на компьютере или отдельном сервере центрального пульта в зависимости от мощности пакета.

Вспомогательное оборудование

При необходимости дополнительно подключаются охранная система с видеонаблюдением, пожарная сигнализация, датчики открытия дверей, лифты, алкотестеры, блоки бесперебойного питания и пр.

Принцип действия

Каждый пользователь системы получает электронный ключ, выполненный в виде брелока, пластиковой магнитной или чипованой карты и т.п. Информация о пользователе – ФИО и другие паспортные данные, фотокарточка, занимаемая должность, привязывается к уникальному коду записанному на карту идентификатор.

У входа в здание или помещения с ограниченным доступом устанавливаются считывающие и блокирующие устройства. Информация, поступающая от карты через считыватель к контроллеру, сверяется с имеющейся записью, определяя уровень доступа пользователя. В зависимости от уровня дается команда исполнительным устройствам на открытие или блокировку двери.

Проектирование СУКД должно учитывать размещение точек ограничения доступа:

- Проходных – используются турникеты или шлюзы, предназначаются для контроля времени прибытия персонала и контроль доступа посетителей;

- Внутренние помещения офиса – как правило, если необходимо ограничить доступ к обычному офису используются магнитные защелки со считывателями, имеющими большой радиус действия, чтобы работники могли открывать дверь, не вынимая каждый раз пропуск из кармана.

- Помещения со строгим ограничением доступа – серверные, дата центры, кассовые узлы, кроме магнитных замков, имеющих автономную систему бесперебойной подачи питания, оснащаются камерами слежения с определителями лиц, биометрическими считывателями или кодовыми замками.

- Автомобильные въезды – применяются устройства, которые могут функционировать в открытой среде и имеют большой радиус считывания. Размещаются возле шлагбаума или под полотном дороги. Идентификаторами служат брелоки, генерирующие радиочастотные сигналы.

СКУД – крайне полезная система, которая даст положительную отдачу как в больших, так и в средних офисах и производственных компаниях. Ее внедрение позволит поднять дисциплину, нарастить производство, обеспечить безопасность персонала и посетителей.

Прогресс и консерватизм

У ИТ-специалистов в силу специфики работы и накопленного опыта сложились определенные шаблоны того, как должна работать инфраструктура, с которой они имеют дело: какие сервисы она должна предоставлять, как должна создаваться, развиваться, модифицироваться и функционировать в целом. И разумеется, эти привычные модели и шаблоны работы им было бы комфортно транслировать на новые виды деятельности. И тут возникает вопрос: насколько производители и поставщики продуктов и решений для СКУД соответствуют их ожиданиям? Каковы эти ожидания? Попробуем разобраться.

СКУД по некоторым параметрам на несколько лет отстает от информационных технологий

СКУД по некоторым параметрам на несколько лет отстает от информационных технологий

Сфера физической безопасности весьма консервативна и по скорости внедрения инноваций на несколько лет отстает от информационных технологий

Для СКУД до сих пор характерно применение низкоскоростных интерфейсов, слабое внимание к защите информации, использование низкопроизводительных оконечных устройств и т.д. Это приводит к тому, что поставщики ряда наиболее распространенных решений не готовы к новым вызовам

Практическая реализация СКУД

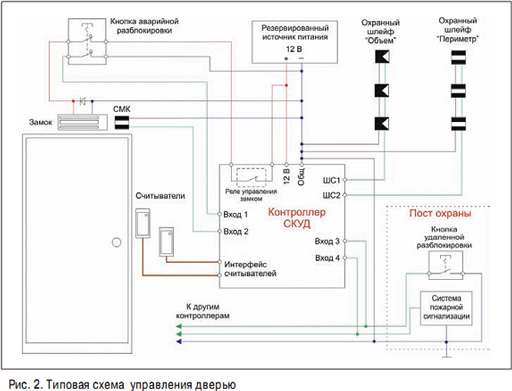

Завершив обзор алгоритмов, рассмотрим особенности реализации СКУД на базе дверей. На рис. 2 изображена типовая схема, применяемая для управления дверью. Схема содержит контроллер, электромагнитный замок, два считывателя, датчик прохода, источник питания и дополнительные кнопки управления.

Считыватели соединены с контроллером по стандартной схеме (обычно интерфейс Wiegand). Электромагнитный замок подключен к нормально замкнутым контактам реле, и в режиме ожидания на замок подано напряжение – он удерживает дверь. Параллельно замку устанавливается защитный диод, который шунтирует импульс напряжения, возникающий на обмотке при отключении питания. Датчик положения двери подключен к специальному сигнальному входу. Для надежного закрывания дверь оснащена механическим доводчиком.

Кнопка аварийной разблокировки служит для открывания двери в экстренных случаях. Эта кнопка одновременно разрывает цепь питания замка и изменяет состояние одного из входов контроллера, благодаря чему формируется событие «Нажата кнопка разблокировки». Данное событие записывается в протокол. На посту охраны устанавливается кнопка групповой разблокировки с аналогичными функциями. Кроме того, разблокировка дверей при пожаре выполняется автоматически при поступлении сигнала от системы пожарной сигнализации.

Помимо функций СКУД, контроллер выполняет охрану помещения. Шлейфы с извещателями подключаются к его охранным входам. Постановка на охрану производится с помощью карт доступа либо автоматически – при выходе последнего сотрудника из помещения.

Мониторинг и контроль состояния

В сфере ИТ практически все оборудование оснащено средствами самоконтроля и информирования о своем состоянии. Для этого существуют стандартные средства, такие как протокол SNMP или решение Zabbix. Оба варианта дают возможность вести мониторинг работоспособности средств, которые их поддерживают: серверов, сетевого оборудования, источников питания, оконечных устройств и т.д.

Такой мониторинг позволяет создавать автоматизированные системы технического обслуживания и ремонта, организовывать соответствующие бизнес-процессы, контролировать своевременность выполнения работ и, в конечном итоге, снижать издержки на эксплуатацию систем и повышать их надежность. Но, разумеется, от оборудования СКУД потребуется соответствующая производительность и совместимость с упомянутыми средствами контроля.

Выдача гостевых идентификаторов

Выдача гостевых идентификаторов производится по разному в зависимости от вендора:

- Выдача идентификаторов на определённое время (ESMART)

- Выдача одноразовых идентификаторов (HID, Suprema)

- Выдача QR-кода (Nedap), QR-код присылается на Е-mail, считывается с экрана телефона Мне этот вариант представляется особенно удобным т.к. не требует установки приложения на смартфон для прохождения идентификации, но есть и минус — QR-код можно легко передать.

- Выдача бессрочного идентификатора с последующим удалением его из системы СКУД вручную (все остальные), по сути ничем не отличается от гостевых бесконтактных карт которые выдаются в классических СКУД

Принцип работы

Автоматизированная СКУД может использовать различные технические решения и иметь несколько принципов работы, которые влияют на выбор установки системы.

Разделяется СКУД на:

- Простые – классический набор с контролем и управление доступа.

- Расширенные – с запретом на повторное прохождение, одновременный вход через точку доступа 2-ух и более сотрудников, двух-этапная идентификация, закрытый и открытый режимы, проход с подтверждением.

|

Таблица 2 – виды работы систем с примерами действий |

|

|

Вид |

Схема действия |

|

Стандартный |

|

|

Запрет на повторный проход |

Применяется в тех случаях, когда ключ-карту нельзя использовать во второй зоне доступа, пока персонал находится в этой. Можно устанавливать такие режимы:

|

|

Одновременный вход через точку доступа 2-ух и более сотрудников |

|

|

Проход с подтверждением |

|

|

Двойная (тройная и тд.) идентификация |

|

|

Закрытый режим доступа |

Применяется в случаях, когда необходимо заблокировать доступ ко всем объектам или определенной группе объектов. К примеру:

|

|

Открытый режим доступа |

Применяется в случаях, когда необходимо открыть доступ через точку доступа. К примеру на предприятие пришла экскурсия из 15 человек. Что бы каждого не пропускать через турникет по ключу, охранник на время “открывает” точку доступа. |

Устройства и оборудование СКУД

От самых простых (с пропуском через одну дверь на вход и выход) и до самых сложных (с десятком объектов, комнат, входов и выходов) контроль доступом может содержать в себе различные модификации и конфигурации. Так или иначе, каждая система обязательно содержит:

Оборудование ограничения доступа

Устанавливается на проходе или проезде охраняемой территории:

турникеты — устанавливаются в тех местах, где необходимо осуществить контролируемый проход людей (офисе, общественном транспорте и т.п.). Турникеты различают:

- поясные;

- полноростовые.

шлагбаумы и ворота — устанавливаются при въезде на защищенную территорию организации, на автомобильных стоянках, на частной территории. Ряд из требований:

- хорошая устойчивость к погодным изменениям;

- возможность дистанционного управления.

шлюзовые кабины — применяют на объектах с повышенной мерой безопасности. Различают два вида:

- шлюзы тамбурного типа (человек заходит в 1-ю дверь и попадает в своего рода тамбур. Предъявляет личный идентификатор (биометрические параметры: сетчатка глаза, отпечаток пальца, голос), личное удостоверение и только в случае соответствия перед ним открывается 2-ая дверь, в противном случае человек остается заблокированным в комнате между двух дверей, до выяснения обстоятельств);

- шлюзы-ротанты (аналог первого метода, только имеет более высокую пропускную способность, т.к. вместо дверей применяют турникеты).

болларды — дорожные столбы, имеющие возможность опускаться и подниматься при необходимости, тем самым предоставляя доступ или блокируя несанкционированный проезд автомобилем на охраняемый объект.

Оборудование для идентификации доступа

Идентификация человека осуществляется с помощью считывающего устройства, которое принимает и обрабатывает информацию содержащуюся на специальном носителе.

Устройства для идентификации по виду различают:

- магнитные (карты с магнитным деталями или же технологией Виганда);

- электронные (соответствующие ключи, дистанционные карты);

- оптические (специальные метки, карты со штрих-кодом);

- акустические (передача с помощью закодированного звукового сигнала);

- биометрические (отпечатки пальцев, форма лица, сетчатка глаза);

- комбинированные (применяются не одна, а ряд вышеописанных технологий).

Считыватели идентификаторов различают:

- контактные (путем нажатия кнопок на клавиатуре, непосредственным прикладыванием ключа, поворотом механизмов);

- бесконтактными (путем поднесения устройства идентификации на определенное расстояние к считывателю);

- комбинированными.

Контроллер

Для всей системы нужен центральный компьютер (контроллер), который будет осуществлять сбор, анализ и хранения информации с устройств идентификации. Предоставленный идентификатор человеком, анализируется ПК, сравнивается с информацией хранимой в памяти и, соответственно, контроллер будет принимать решение за тем, кому предоставить доступ, а кто его не получит в силу каких-либо причин. Так же он осуществляет управление за системами безопасности, если таковы были предусмотрены: видеонаблюдением, охранной и пожарной сигнализацией.

Вспомогательные устройства и оборудование

Чтобы обеспечить установку полноценной СКУД и взаимодействие системы друг с другом, также потребуется вспомогательные элементы. К ним относятся:

- кабель;

- конверторы среды;

- монтажная фурнитура;

- источники питания (аккумуляторы, бесперебойный блоки питания);

- доводчики для дверей;

- датчики (герконы, движения);

- кнопки выхода;

- камеры видеонаблюдения;

- извещатели (устройства охранной и пожарной сигнализации);

- программное обеспечение.